FAQ

- Home

- FAQ

FAQ - Preguntas Frecuentes

Cilindros CyberLock

Sí, los componentes electrónicos están sellados y protegidos para su instalación en interiores y exteriores. Los cilindros CyberLock están diseñados para funcionar en una amplia variedad de entornos. Click aquí para más información sobre el funcionamiento de los cilindros CyberLock en climas fríos

No, Los cilindros electrónicos CyberLock reemplazan a los cilindros mecánicos Standard de cada cerradura. CyberLock posee para cada tipo de cilindro mecánico su equivalente en la versión electrónica. Instalar el cilindro electrónico en la cerradura es sumamente simple sólo basta remover el cilindro mecánico existente y reemplazarlo por el cilindro CyberLock.

Los cilindros CyberLock son comúnmente programados con la llave maestra CyberKey. Las llaves inteligentes CyberKey "llevan" los datos de bloqueo de nuevo al software a través de los comunicadores.

No, con Cyberlock la necesidad de "reasegurar" es eliminada. Las cerraduras pueden ser "electrónicamente re-bloqueadas" en el campo para ofrecer una respuesta inmediata a la pérdida/ robo de llaves. Para mayor seguridad, las llaves se pueden configurar para expirar.

Nuestra línea standard incluye más de 200 diseños y nos proponemos solucionar su requerimiento especial. Las soluciones especiales que hemos brindado a nuestros clientes están distribuidas por todo el mundo, desde cilindros ovales en Australia hasta cilindros para teléfonos públicos en Sudáfrica. Aceptamos el desafío de fabricar los cilindros que Ud. necesita.

Llaves inteligentes - CyberKey

En menos de un segundo la cerradura y la llave se sincronizan: La cerradura y la llave intercambian la información de sus respectivos números de identificación (ID), comparan los códigos de acceso para verificar que ambas son del mismo sistema. Si todo está ok, La llave obtiene permiso para abrir la cerradura y esta autorización es memorizada tanto en la cerradura como en la llave.

Hay dos maneras de manejar llaves perdidas: proactiva y reactiva. Cuando se programan, las llaves se pueden configurar para expirar. Estos vencimientos son flexibles y se pueden configurar de acuerdo con los requisitos de seguridad específicos, por ejemplo: por hora, dia, semana o mensualmente. Cuando se pierde una llave con un vencimiento a corto plazo, puede no ser necesario realizar ninguna acción. Cuando se pierde una llave con un vencimiento a largo plazo, las cerraduras vulnerables pueden ser reprogramadas para cargar el ID de la llave perdida en la memoria de la cerradura y prevenir que esa llave vuelva a funcionar.

Programada como una llave de usuario standar, puede acceder hasta a 3300 cerraduras. Si es programada como una llave maestra, puede acceder a todas las cerraduras de la base de datos.

Las advertencias de batería baja se describen en el software cada vez que una llave se actualiza a través de un comunicador y en la propia llave, a través de un indicador visual o de audio. Visita nuestros documentos técnicos para aprender más sobre este tema.

Los permisos de llave, horarios de acceso y seguimiento de auditoría se mantienen incluso si la batería se agota, pero puede ser necesario reiniciar el reloj dentro de la llave. Esto se puede hacer mediante la actualización de la llave después de recargar o sustituir la batería.

Las llaves disponen de una variedad de dispositivos para comunicarse con el software. Llamamos a estos dispositivos Comunicadores. El tipo de Comunicadores que le será útil depende del sistema operativo del Software que Ud. implemente y de los requerimientos de control que requiera.

CyberPoint - Control de ronda

Los puntos de control Cyberpoint y los cilindros CyberLock tienen el mismo conjunto electrónico. Los puntos de control, son esencialmente los cilindros sin los mecanismos de PIN de bloqueo.

Sí, la la parte electrónica está sellada para la instalación en interiores y exteriores.

Los puntos de control - Cyberpoint son comúnmente programados por la llave maestra CyberKey. Las llaves inteligentes CyberKey "llevan" la información del punto de control al software a través de los comunicadores.

Comunicadores:

El tiempo exacto depende de la cantidad de datos que se transfiere; Sin embargo, la transferencia media es de unos diez segundos.

Sí, varios comunicadores, como las bóvedas de llaves, o portero autorizador incluyen opciones de energía de reserva y configuraciones incorporadas en la memoria para almacenar las llaves.

El método más común es el uso de una llave maestra CyberKey® que puede programar, actualizar y descargar las llaves en el campo.

Para determinar comunicador es el mejor para usted, revise las especificaciones o póngase en contacto con nosotros.

Flex System - Módulos de entrada y salida

Los módulos de Flex SYstem se pueden instalar en plataformas o recintos a la intemperie. Además, pueden ser montados directamente en una pared cerca del elemento de seguridad que controlan (tal como una puerta o compuerta).

El módulo RFID Reader es compatible con las tarjetas RFID de 13.56 MHz.

Sí, los dispositivos de entrada Wiegand compatibles pueden abrir un WR Vault con módulo Door & I/O del FlexSystem

Controlador de puerta & I/O Module

El controlador de puerta & I/O está diseñado para trabajar con cualquier interfaz compatible Wiegand de 26 bits. Dado que la norma Wiegand ha evolucionado con el tiempo, todos los dispositivos compatibles Wiegand puede no ser compatible fuera de la caja. Por favor, póngase en contacto con nosotros para resolver sus necesidades específicas.

Al igual que con otros módulos del Flex System, el Flex System HUB proporciona energía a través de la conexión de red RS-485.

Se puede instalar tanto en la pared cerca del dispositivo que administra o en una ubicación céntrica, por lo general cerca de donde está instalado el Flex System Hub.

CyberAudit® Software de gestión

Una pista de auditoría es una lista de la actividad registrada por cerraduras, llaves, y comunicadores. Una pista de auditoría típica registra información sobre los eventos ocurridos en una cerradura y/o llave. Esto incluye la fecha y hora de las ocurrencias. Otros datos de registro incluyen la información relacionada con los comunicadores, como cuando se accede a una bóveda de llaves.

Si, los registros pueden ser extraídos de la base de datos y almacenados en un archivo externo.

El tipo de software depende de varios factores, incluyendo el número de cerraduras y llaves necesarias, funciones de software preferidas, comunicadores deseados, y la extensión geográfica de la instalación.

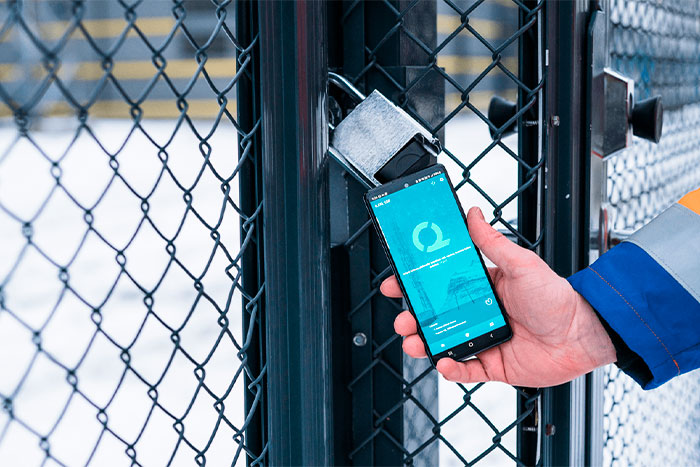

Sí, todas las versiones del software son accesibles a través de un navegador web estándar, incluso en un teléfono inteligente o tableta.

We Are Available For 24/7 Emergency Locksmith Services

Our Blog

Latest Blog & Articles

Máxima seguridad en ruta: Candados para camiones de última generación con tecnología Cybertek Perú

En la industria del transporte, donde la puntualidad, la integridad de la carga y la prevención de pérdidas son...

Seguridad para almacenes en Perú: protege tu inversión con tecnología avanzada

La seguridad en los almacenes en el Perú es un aspecto fundamental para cualquier empresa que busca proteger su...

Empresas de Seguridad Electrónica en Perú: Cybertek Perú

La protección de activos y la gestión eficiente del acceso a instalaciones son pilares fundamentales para el crecimiento y...